Rynek pracy przechodzi szybki rozwój, co skutkuje pojawieniem się coraz większej liczby ofert pracy zdalnej. Propozycje pracy wskazujące na minimalne zaangażowanie i wysokie wynagrodzenia mogą wydawać się idealnym rozwiązaniem. Trzeba jednak wziąć pod uwagę, że za częścią ofert pojawiających się w serwisach rekrutacyjnych, na stronach z ogłoszeniami lub w mediach społecznościowych kryją się działania przestępcze. Nawet działając nieświadomie, osoby podejmujące współpracę z przestępcami mogą stać się współuczestnikami przestępstwa.

Jak rozpoznać próbę oszustwa?

Przed nakłonieniem ofiary do podjęcia określonych działań, przestępcy usiłują wzbudzić jej zaufanie i biznesowo uzasadnić składaną ofertę pracy. Aby nie stać się współodpowiedzialnym za przestępstwo należy zwracać szczególną uwagę na:

Jak reagować na fałszywe oferty pracy?

Jeżeli pomimo zachowania czujności padłeś ofiarą przestępstwa, zgłoś się na Policję.

Jak rozpoznać próbę oszustwa?

Przed nakłonieniem ofiary do podjęcia określonych działań, przestępcy usiłują wzbudzić jej zaufanie i biznesowo uzasadnić składaną ofertę pracy. Aby nie stać się współodpowiedzialnym za przestępstwo należy zwracać szczególną uwagę na:

- ogłoszenia gwarantujące szybki i nieproporcjonalny zysk do wykonywanych zadań (polubienia treści w internecie, ocena bądź reklamowanie produktów),

- ogłoszenia, w których dla realizacji transakcji finansowych nie jest wymagane doświadczenie lub specjalistyczne wykształcenie,

- etapowe (nie wprost) określanie obowiązków służbowych w trakcie rekrutacji,

- oferty przedstawiane przez rekrutujących w imieniu zagranicznych podmiotów, szukających pracowników w kraju,

- wymaganie posiadania konta bankowego za pośrednictwem, którego w ramach współpracy mają być wykonywane transakcje finansowe.

Jak reagować na fałszywe oferty pracy?

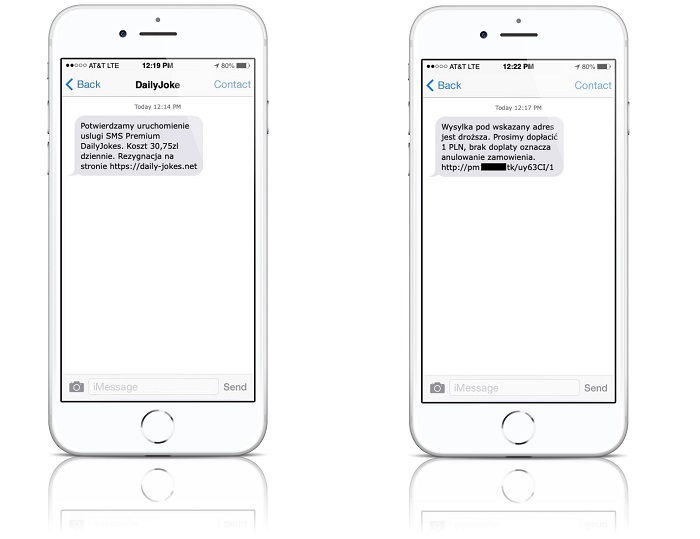

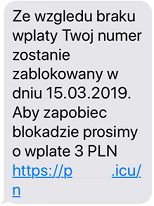

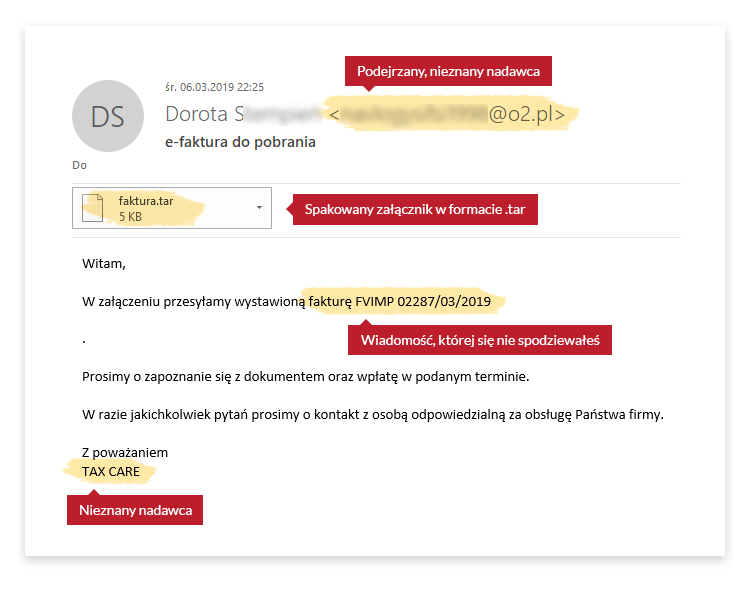

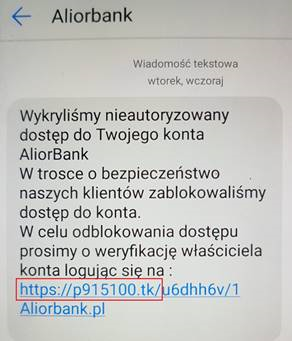

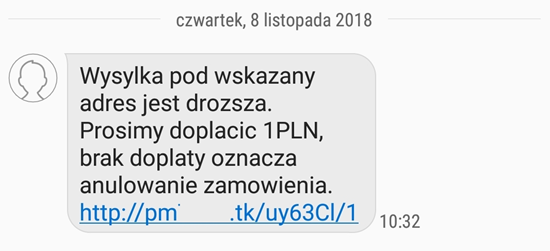

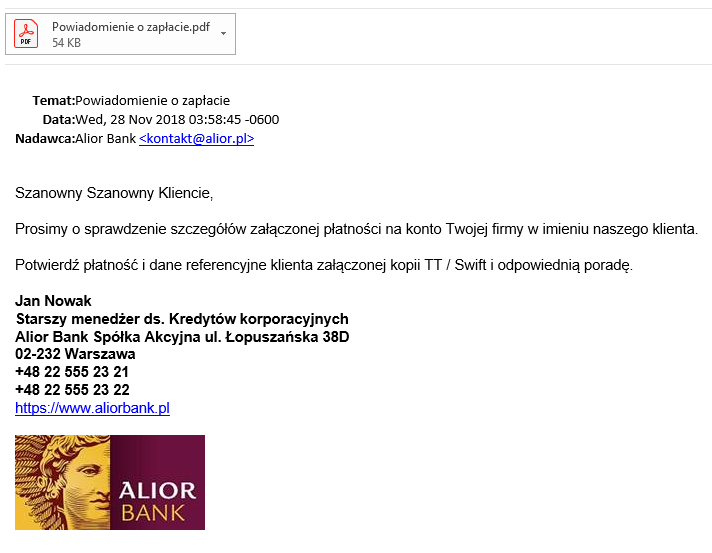

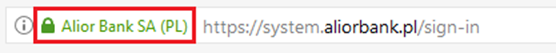

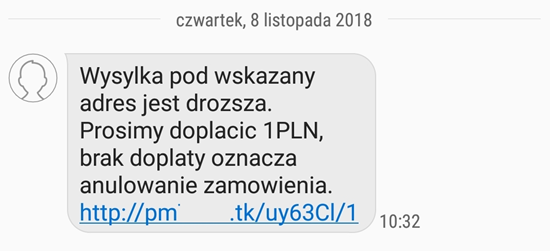

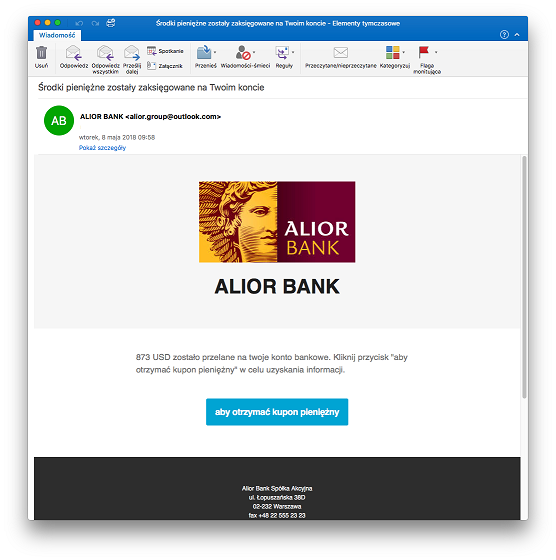

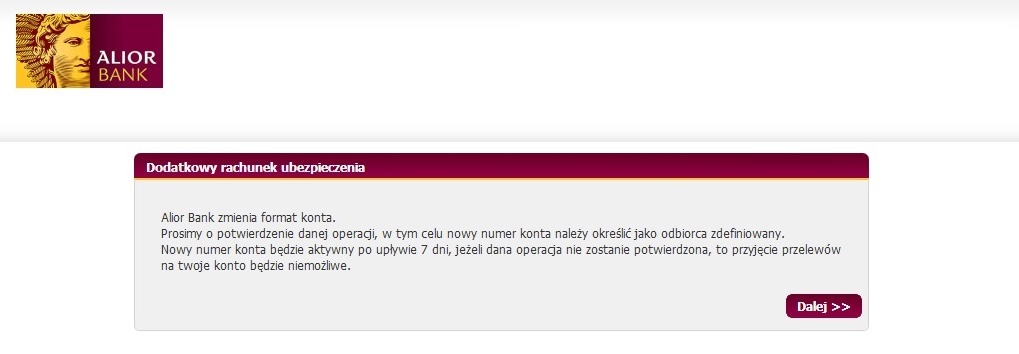

- Nie odpowiadaj na wiadomości z ofertami gwarantującymi wysokie zarobki przy prostej lub nieangażującej pracy. W szczególności nie korzystaj z linków zawartych w tego typu ofertach.

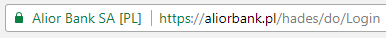

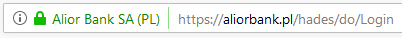

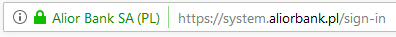

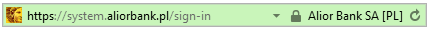

- Zawsze weryfikuj kto przesłał ofertę pracy. Jeżeli jakiś podmiot prowadzi rekrutację, to zazwyczaj ogłasza nabór na swojej stronie. Jeśli jesteś zainteresowany ofertą, to poświęć chwilę na kontakt bezpośredni z wskazanym w ogłoszeniu podmiotem i potwierdzenie prowadzenia naboru. Nie korzystaj z adresu strony bądź numeru telefonu zawartych w otrzymanej ofercie pracy.

- Zanim prześlesz wymagane informacje (np. CV), sprawdź dokładnie ofertę oraz osobę, która kontaktuje się z Tobą. Nie podawaj danych osobowych czy wrażliwych bez weryfikacji odbiorcy.

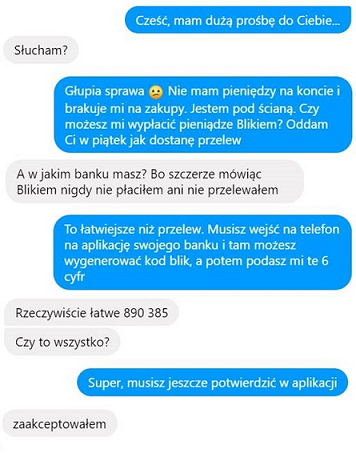

- Nie podawaj numeru konta bankowego – konto osobiste nie może być wykorzystywane do realizacji transakcji w imieniu zatrudniającego Cię podmiotu.

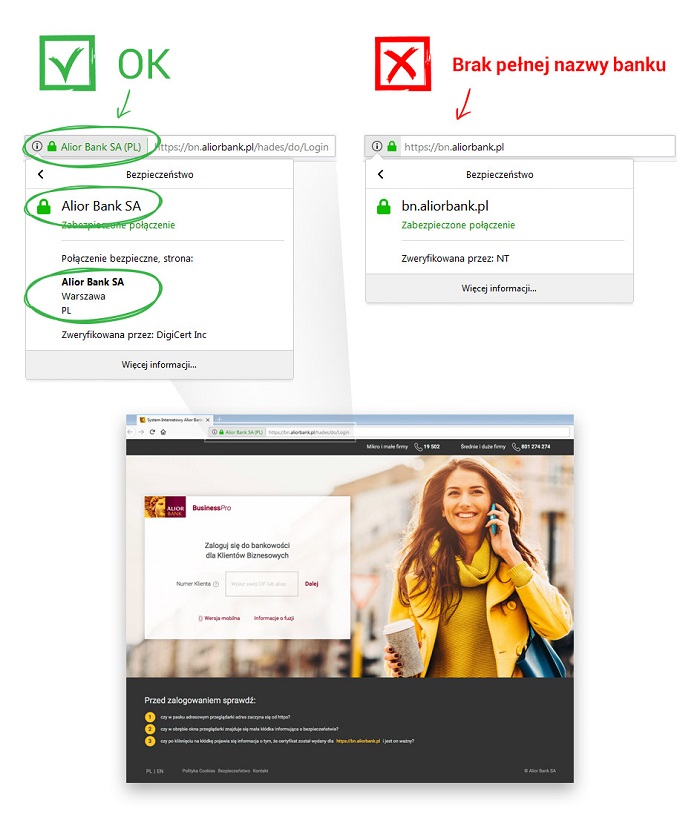

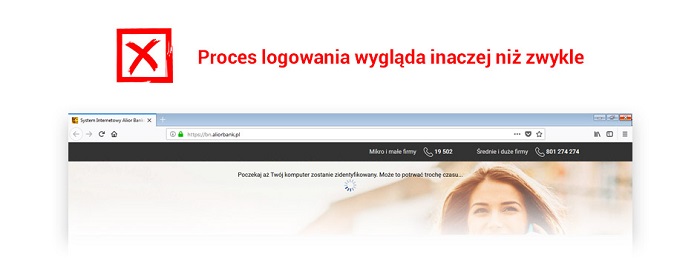

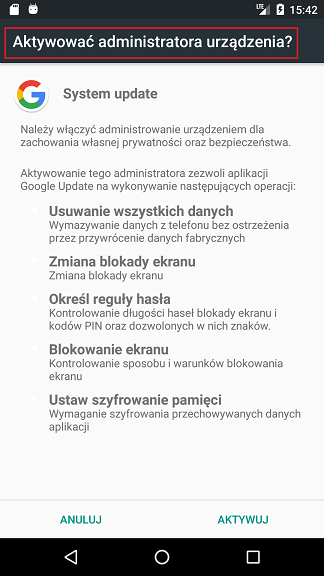

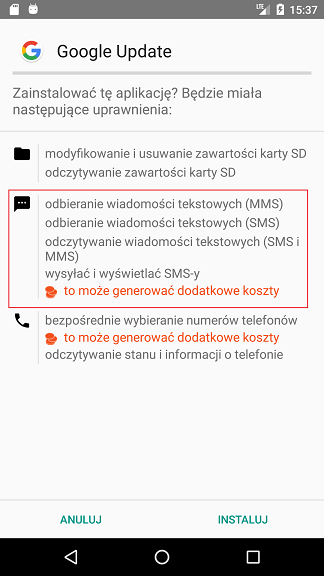

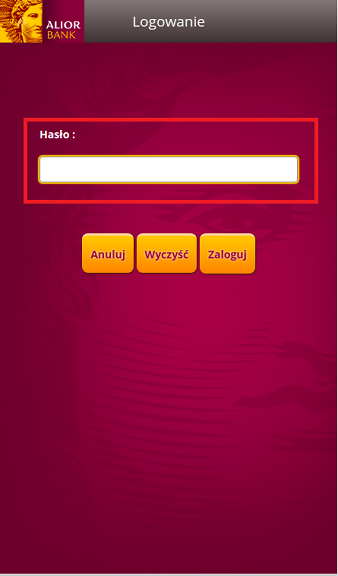

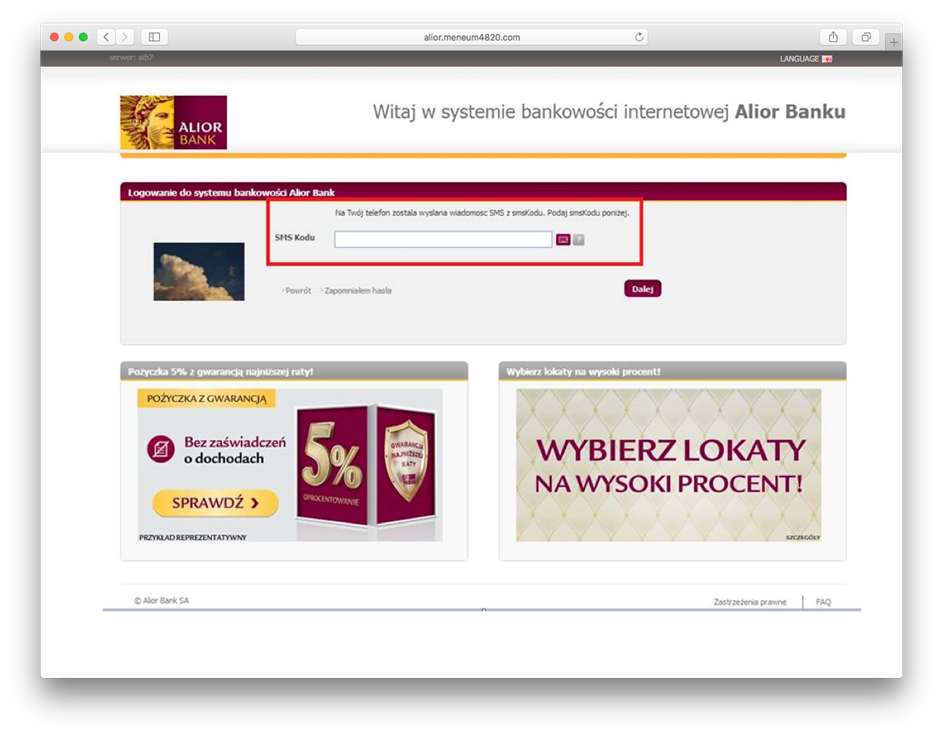

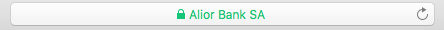

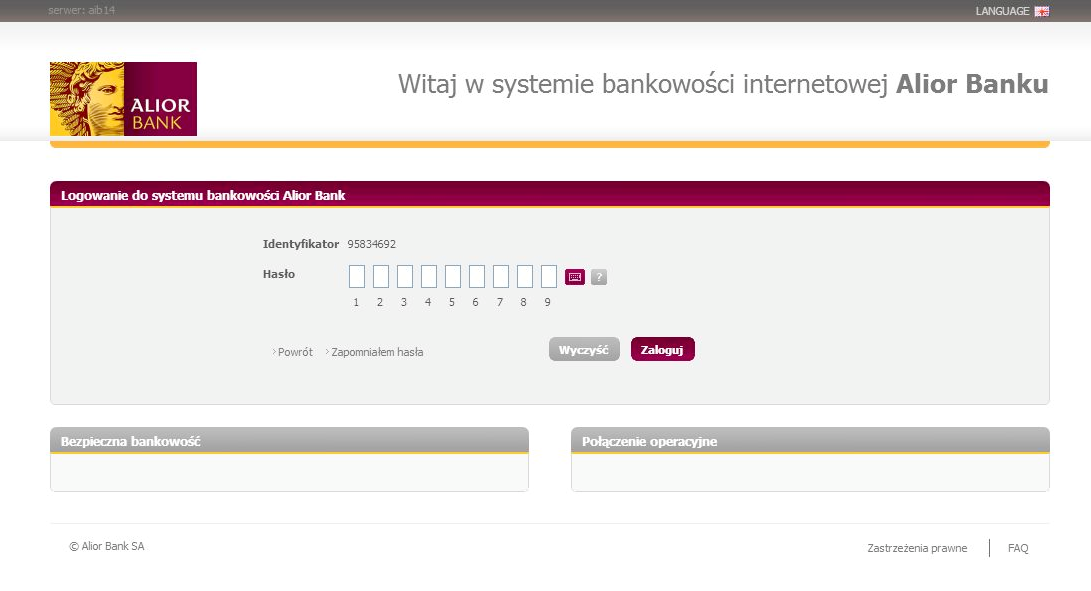

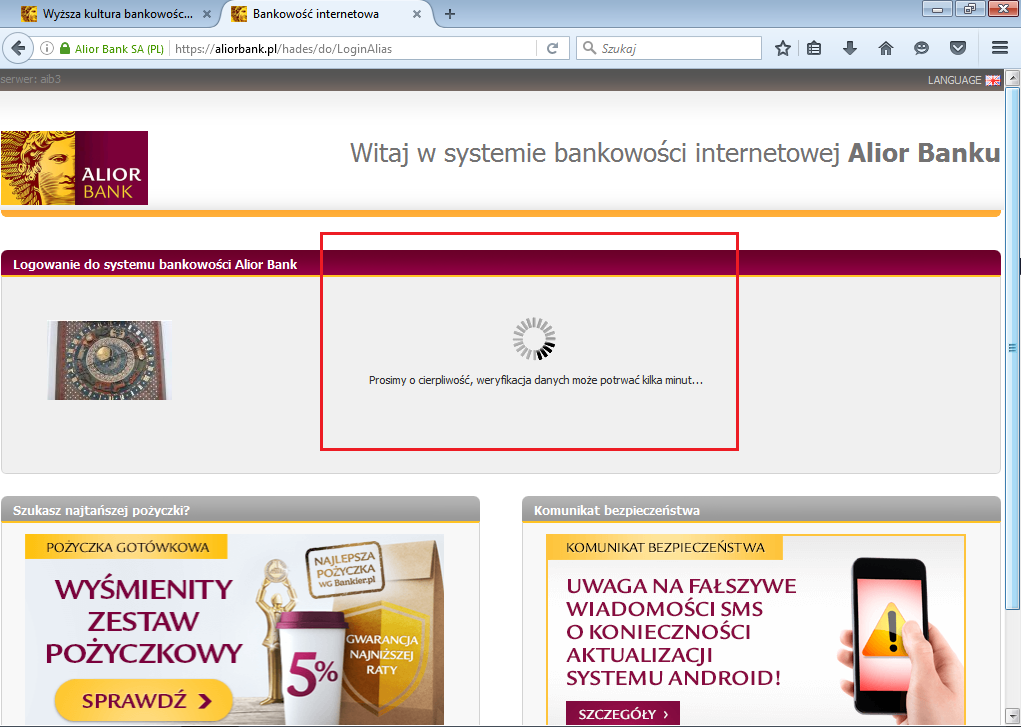

- Nie udostępniaj danych logowania do bankowości elektronicznej oraz danych kartowych. Udostępnienie może skutkować wykonywaniem transakcji z Twojego rachunku, utratą danych i pieniędzy.

- Odrzucaj propozycje pracy związane z wpłatami na Twój rachunek bankowy w celu dalszego przekazywania pieniędzy na nieznane numery rachunków. W efekcie realizacji zwykłej transakcji możesz nie tylko utracić pieniądze, ale również wziąć udział w praniu pieniędzy.

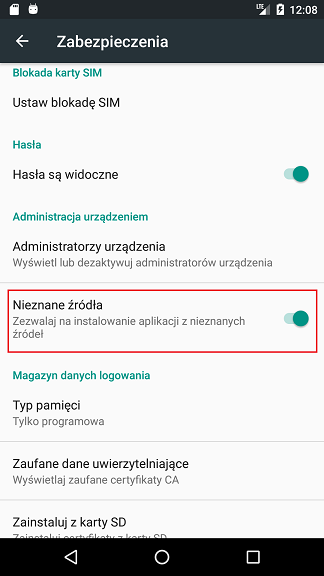

- Odrzucaj oferty pracy związane z inwestowaniem w kryptowaluty przy wykorzystaniu dedykowanej aplikacji lub platformy inwestycyjnej.

- Odrzucaj propozycje pracy, w których wymagane jest angażowanie Twoich środków finansowych, które później mają być zwrócone z „prowizją”. Zwrot w całości nigdy nie nastąpi.

Jeżeli pomimo zachowania czujności padłeś ofiarą przestępstwa, zgłoś się na Policję.

Źródło: zaufanatrzeciastrona.pl

Źródło: zaufanatrzeciastrona.pl